: "I rischi del lock-in" La sovranità secondo Aruba.it

: "I rischi del lock-in" La sovranità secondo Aruba.it

Cyber Resilience Act, come funziona il marchio CE per la cyber security

Il Cyber Resilience Act impone precisi requisiti di cyber security ai prodotti commercializzati nell'Unione Europea e ai loro produttori. Ma anche a importatori e distributori.

La cyber security è una questione sistemica che interessa tutti, dai singoli cittadini alle grandi aziende, e va affrontata con normative trasversali. Normative cioè che tocchino vari settori di mercato e tipi di prodotti, introducendo regole valide per tutti. Obblighi di legge senza i quali molti produttori di software e dispositivi non hanno abbastanza motivi per puntare a una sicurezza davvero "by design".

Ecco perché la Commissione Europea ha definito il nuovo Cyber Resilience Act. Una norma che, si spiega, "introduce requisiti obbligatori di cyber sicurezza per i prodotti che hanno componenti digitali, lungo tutto il loro ciclo di vita". E che, di fatto, introduce un "marchio CE" per la cyber security.

Il Cyber Resilience Act non reiventa la ruota, quando questa c'è e funziona. Non sostituisce cioè le normative europee già esistenti sulla sicurezza cyber. E, anzi, i prodotti che sono già stati certificati come conformi a norme UE preesistenti legate alla cyber security si considereranno "validi" anche per il nuovo Cyber Resilience Act.

Tra l'altro, sottolinea la Commissione, la nuova norma non riguarda i prodotti con componenti digitali che sono già coperti da norme specifiche per il software embedded, i dispositivi medicali e diagnostici, l'aviazione civile, i veicoli, l'ambito militare. E non tocca i servizi "puri" - ad esempio le applicazioni SaaS - tranne quando questi servono per l'elaborazione dei dati relativi a un oggetto o un macchinario connesso.

Cyber Resilience Act: gli obblighi

In estrema sintesi, il Cyber Resilience Act impone - o meglio, imporrà - che nell'Unione Europa possano essere commercializzati solo prodotti a marchio CE digitalmente sicuri, i cui produttori si comportino in modo tale da mantenerli sicuri lungo tutto il loro ciclo di vita. Messa così sembra semplice, ma le due condizioni si realizzano attraverso diversi passi tutt'altro che banali.

Per la norma, un prodotto è "sicuro" se - tra l'altro - è progettato e realizzato in modo da avere un livello di sicurezza appropriato ai rischi cyber che il suo uso comporta, non ha vulnerabilità note al momento in cui viene venduto, ha una configurazione sicura di default, è protetto da connessioni illecite, tutela i dati che raccoglie (e raccoglie solo quelli che servono davvero al suo funzionamento), prevede l'eliminazione di vulnerabilità attraverso aggiornamenti software.

Da parte sua, un produttore è considerato affidabile se - tra l'altro - rende disponibili le "bill of materials" dei componenti software dei suoi prodotti, emette rapidamente patch gratuite in caso di nuove vulnerabilità, rende pubbliche e dettaglia le vulnerabilità che rileva e risolve, testa regolarmente la "solidità" dei prodotti che commercializza. Queste e le altre attività imposte dal Cyber Resilience Act vanno svolte per tutta la vita di un prodotto, o almeno per cinque anni dalla sua immissione sul mercato.

Le classi di certificazione

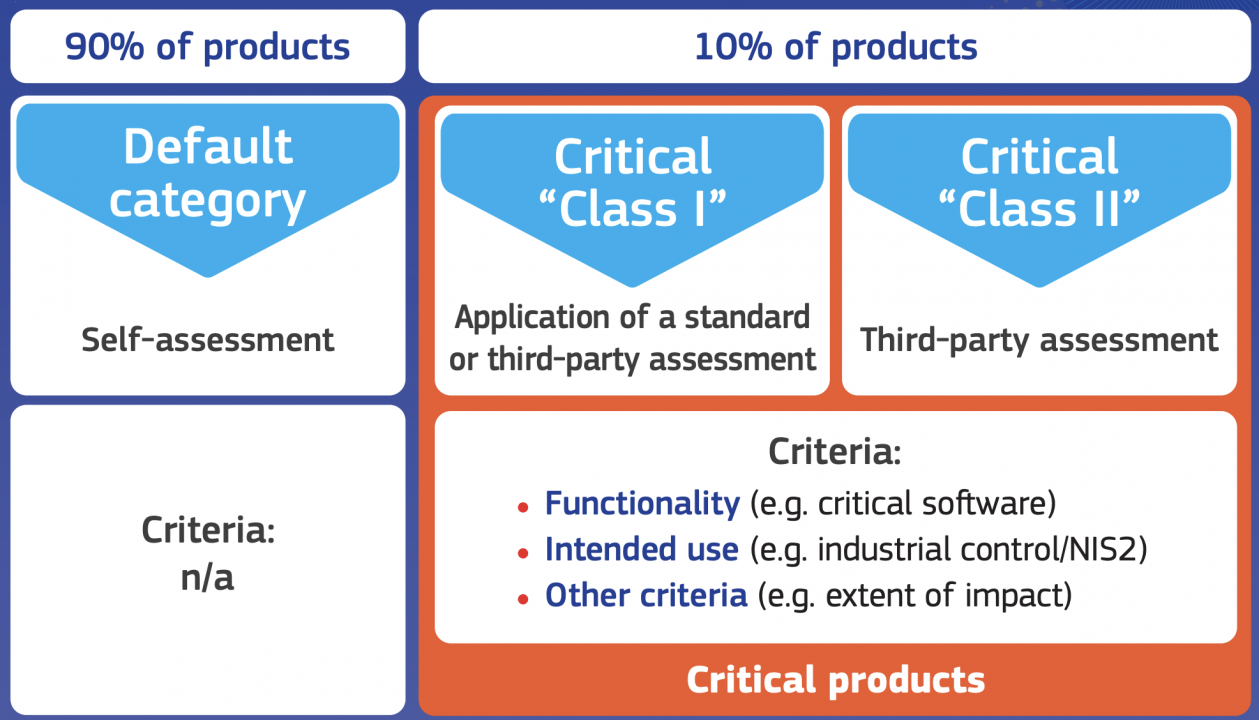

Queste sono le premesse, ma nella pratica? Le caratteristiche di cyber security di un prodotto vengono auto-certificate dal produttore o ratificate da una terza parte. Il Cyber Resilience Act prevede una macro-categoria di prodotti e software "normali" per i quali ci si può fidare di una auto-valutazione del produttore, come già accade per altri tipi di certificazione da marchio CE. Il 90% dei prodotti sul mercato rientra in questa categoria, secondo la Commissione Europea.

Per questo tipo di prodotti, il produttore deve eseguire una auto-valutazione della loro cyber security secondo le linee guida della normativa. Sotto la propria responsabilità il produttore presenta una specifica documentazione che dichiara l'affidabilità del prodotto, per poi poter apporre il marchio CE. Se il prodotto o software viene modificato in modo rilevante, la procedura va ripetuta.

Il restante 10% dei prodotti e software a rischio cyber richiede, secondo la Commissione Europea, una maggiore attenzione. Sono i cosiddetti "prodotti critici con elementi digitali", critici perché una loro falla o violazione può portare, in cascata, ad altre pericolose e più estese violazioni della sicurezza. Prevedibilmente, e ovviamente, in questa categoria rientrano innanzitutto i prodotti che "fanno" in vario modo cyber security e i componenti di base dell'IT e dell'OT.

L'elenco è ampio e diviso in una Classe I di prodotti a relativamente minor rischio e una Classe II di prodotti più critici. Nella Classe I troviamo ad esempio password manager, antimalware, piattaforme di network management e monitoring, SIEM, firewall, IPS, router, switch. Nella Classe II troviamo tra l'altro sistemi operativi, piattaforme di virtualizzazione, firewall e IPS industriali, chip di sicurezza, piattaforme di cifratura, sistemi di controllo e automazione progettati per servizi essenziali e critici, soluzioni di Industrial IoT, smart meter, componenti robotici.

Per i prodotti di Classe I non bastano le autocertificazioni di base. Un produttore può ancora auto-certificarsi, ma solo se dichiara di aver seguito precisi standard di mercato, specifiche di sicurezza o certificazioni di cyber security già previste dalla UE. In alternativa, può far certificare il suo prodotto da una terza parte, tipicamente un ente di certificazione accreditato. Quest'ultima strada - il coinvolgimento di una terza parte - è l'unica possibile per i prodotti di Classe II.

Gli obblighi per distributori e importatori

Importatori e distributori dei prodotti coperti dalla nuova normativa hanno anch'essi vari obblighi in stile "marchio CE". Non possono importare o distribuire un prodotto che non sia certificato a norma e l'importatore deve assicurarsi anche che tutta la documentazione tecnica sia anch'essa a norma. Importatori e distributori sono poi obbligati ad agire direttamente se scoprono che il prodotto che importano non è a norma - o non lo è più - avvisando le autorità e ritirandolo, se necessario, dal mercato.

In alcuni casi, importatori e distributori sono considerati alla stregua dei produttori e assumono quindi anche l'obbligo della certificazione di un prodotto. Accade quando lo portano sul mercato con il proprio marchio o lo modificano in maniera sostanziale con componenti digitali che erano già sul mercato. L'obbligo della certificazione ricade in generale su chiunque effettui questo tipo di modifica al prodotto originario.

A garantire il rispetto del Cyber Resilience Act sarà una regolare attività di sorveglianza che ogni Stato membro UE porterà avanti, affidandola a una authority nazionale. Se questa sorveglianza rileva che un prodotto non è (più) sicuro come dichiarato, la sua commercializzazione può essere bloccata nella nazione che si è "allertata" e poi anche nelle altre della UE. L'agenzia europea per la sicurezza (ENISA) può scendere in campo per valutare in dettaglio un prodotto segnalato. All'opposto, le valutazioni indipendenti di ENISA possono portare in qualsiasi momento al blocco comunitario della commercializzazione di un prodotto.

Le sanzioni previste dal Cyber Resilience Act sono pesanti. La non-compliance con i requisiti essenziali di cyber security di un prodotto comporta una multa che può arrivare fino a 15 milioni di euro o al 2,5% del fatturato dell'anno fiscale precedente (vale la cifra più elevata). Non osservare un qualsiasi altro obbligo della norma comporta una sanzione fino a 10 milioni di euro o al 2% del fatturato. Fornendo informazioni non corrette, incomplete o ingannevoli agli organismi di certificazione o alle authority di sorveglianza si rischia una sanzione sino a 5 milioni di euro al 1% del fatturato.

Cyber Resilience Act: i prossimi passi

Il Cyber Resilience Act non è ancora una norma ratificata ma solo una dettagliata bozza proposta dalla Comissione. Ora la bozza va esaminata dal Consiglio e dal Parlamento Europeo, per eventuali modifiche. Alla fine di questa fase, la norma potrà entrare davvero in vigore. Da quel momento le aziende avranno due anni per adeguarsi. Fa eccezione l'obbligo per un produttore di notificare immediatamente gli incidenti di sicurezza legati ai suoi prodotti e lo sfruttamento attivo delle loro vulerabilità. Questo obbligo entrerà in vigore già un anno dopo la ratificazione del Cyber Resilience Act.

Come potrà reagire il mercato? In campo business, i principali vendor di prodotti e piattaforme appaiono già tutti in linea con la nuova norma e i loro prodotti spesso hanno già certificazioni adeguate. La situazione è meno rosea per chi ha a che fare con prodotti di fascia bassa o medio-bassa, poco o per nulla supportati e magari già noti per non essere proprio "blindati".

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Redazione ChannelCity

Redazione ChannelCity